2. Figyeljünk a támogatásra és a kompatibilitásra! Több olyan felhőplatform is létezik, amely az OpenStack projekten alapul, ezért minden szervezet válogathat a saját igényeinek megfelelően. Érdemes olyan gyártó szoftverét választani, amely komoly tapasztalattal rendelkezik a nyílt forráskódú szoftverek vállalati alkalmazása terén, valamint az így létrehozott termékek támogatásában. Ilyen jellegű, állandóan […]

SUSE

1. Nyílt platform = számtalan előny Az első feladat a felhőplatform kiválasztása. Ennek során érdemes megvizsgálni a nyílt forráskódú szoftverek nyújtotta előnyöket és lehetőségeket is, ugyanis az open source közösség a felhő terén is rendkívül aktív. Az egyik leggyorsabban növekvő nyílt forráskódú kezdeményezés az OpenStack, amelynek célja jól méretezhető, egyszerűen […]

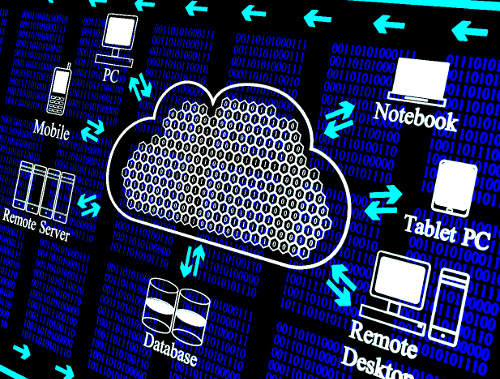

Egy friss kutatás szerint az elmúlt évben húsz százalékkal nőtt a privát felhők piaca, és további negyven-ötven százalékos növekedés várható az elkövetkező néhány évben. A tendencia érthető, hiszen a privátfelhő-környezet egyszerűen testre szabható, nagyobb biztonságot kínál a nyilvános felhőnél, és a compliance követelmények teljesítéséhez is megfelelőbb. A NetIQ Novell SUSE […]

1. Túl sok az alkalmazás, túl kevés az idő Az it-részlegek időnként nehezen tartanak lépést az állandóan növekvő igényekkel az új alkalmazások telepítése, valamint a meglévők frissítése terén. Ebből kifolyólag a felhasználók a vállalati alkalmazások nagy részét végül nem is használják. Van olyan megoldás, amely úgy oldja meg ezt a problémát, […]

A legtöbb vállalati informatikai osztály számára egyre nagyobb terhet jelent, hogy az összetett informatikai környezetekben minden végfelhasználó számára hozzáférést biztosítson a munkához szükséges alkalmazásokhoz és szolgáltatásokhoz. Az alkalmazások telepítése és felügyelete rendkívül idő- és energiaigényes feladattá válhat, különösen azoknál a szervezeteknél, ahol kevésbé fejlett, nem a legteljesebb funkcionalitást kínáló eszközöket használnak. A […]

Készítsünk terveket! Ha időben azonosítottunk és elhárítottunk egy támadást, azzal még nincs vége a történetnek. Sok szervezetnél nem tudják, mi ilyenkor a teendő, kihez kell fordulni a következő lépésben. Ezért érdemes előre kideríteni, hogy a mi szervezetünk esetében ilyen jellegű támadás észlelésekor hol lehet bejelentést tenni, milyen hatóságot kell értesíteni, […]

Korlátozzuk a jogosultságokat! A gyanús tevékenységek figyelése mellett célszerű olyan környezetet teremteni, ahova csak nagyon nehezen tud beépülni egy hacker. Ezt úgy tehetjük meg, ha szigorú szabályokat állítunk fel a hozzáférésekkel kapcsolatban, és gondoskodunk arról, hogy minden alkalmazott csak azokat az adatokat érje el, amelyekre valóban szüksége van. Ilyen szabályozott […]

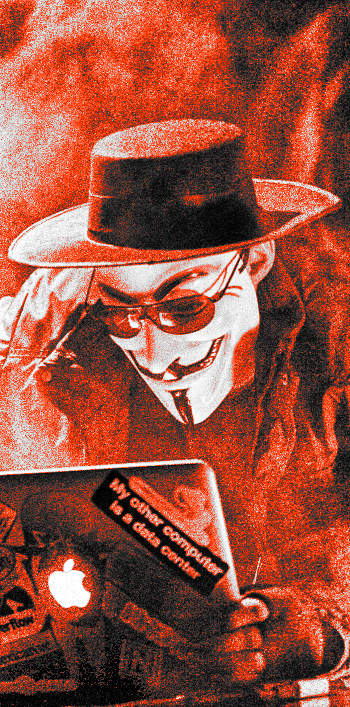

Az eszközök helyett a viselkedésre figyeljünk! Korábban sok szervezetnél az eszközeik alapján próbálták azonosítani a hackereket. A mai kiberbűnözők azonban már egyszerűen fejlesztenek olyan szoftvereket, amelyeket szinte lehetetlen észlelni. Ezért érdemes a hagyományos védelmi módszerek mellett azokra a jelekre is figyelni, amelyeket a „betörők” okoznak: szokatlan tevékenységek a hálózaton, furcsa […]

Ne csak kifelé figyeljünk! A kifinomult módszerek miatt ma már nagyon sok esetben rendkívül nehéz megkülönböztetni a kiberbűnözők tevékenységét a céges alkalmazottakétól a vállalati infrastruktúra határain belül. A rendszerbe bejutva a hacker arra törekszik, hogy a rendszergazdák vagy más privilegizált felhasználók szintjére emelje saját jogosultságait, és ezt a hatáskört használja […]

Ma már szinte mindennaposnak számítanak a kibertámadásokról szóló hírek. Idén már az egyik legnagyobb online piactér, az eBay is elszenvedett ilyen jellegű támadást, néhány hónapja pedig a Feedly RSS-olvasó szolgáltatásai váltak napokig elérhetetlenné a zsaroló hackerek tevékenysége miatt. Legutóbb az Európai Központi Bank virtuális rendszerébe törtek be illetéktelenek. A tapasztalatok […]

![Validate my RSS feed [Valid RSS]](https://www.minuszos.hu/wp-content/uploads/logos/valid-rss.png)