A vitathatatlan előnyök mellett komoly kockázatokkal is jár a mesterséges intelligencia (MI) alkalmazásnak terjedése. A 45 oldalas tanulmány, amelyet a tudományos, innovációs és technológiaügyi minisztérium megbízásából állított össze egy szakértői testület, a brit kormány által november elejére összehívott nemzetközi MI-biztonsági csúcs vitairata. A dolgozat szerzői által említett fő kockázatok között […]

vírusok

Az Egyesült Államok gazdasági büntetőintézkedéseket vezetett be a Trickbot orosz kiberbűnözői csoport 11 tagja ellen – jelentette be az amerikai pénzügyminisztérium. A közlemény szerint az amerikai lépés brit partnerszervezetekkel egyeztetve született meg, és folytatása az idén februárban már meghozott szankciós lépéseknek, amelyek célpontja az oroszországi székhelyű hackercsoport. A tizenegy személy […]

A MediaMarkt Okosospult szolgáltatásainak szakértője most összeszedte, hogy melyek azok az intézkedések, amelyeket érdemes meglépni, főképp utazás előtt, és mire figyeljünk, hogy telefonunkat és adatainkat biztonságban tudjuk. Mentsük le az adatokat Az okostelefonok teljesítményének növekedése, a kamerák fejlődése, valamint a tengernyi alkalmazás, amelyet futtatunk rajtuk, megnövekedett tárhely igényt is jelent […]

Lezárult a Quadron Kibervédelmi Kft., a BME és a Mesterséges Intelligencia Nemzeti Laboratórium (MILab) közös tudományos kutatási projektjének első szakasza. A kutatás központjában egy olyan algoritmus áll, amely mesterséges intelligencia képességgel tudja érzékelni egy informatikai rendszer nem megszokott működését, amelyek támadásokra utalhatnak, jóval azelőtt, hogy a károkozás bekövetkezne. A Quadron […]

A Nemzeti Média- és Hírközlési Hatóság (NMHH) összegyűjtötte a legfontosabb tudnivalókat amelyeket bevethetünk a kéretlen hirdetések elleni védekezésben. Ma már senkinek nem újdonság a „spam” kifejezés. Ez egy gyűjtőnév, ami olyan üzenetet, tartalmat, hirdetést foglal magában, amelyet kérés nélkül kapunk, amelyek nem érdekelnek, adott esetben zavarnak bennünket. Ezzel szemben jogi […]

Az adathalászat veszélyére figyelmeztet – egyebek mellett tudatos internethasználatot javasol és azt, hogy a banki adataikat ne adják meg senkinek az emberek – a Budapesti Rendőr-főkapitányság (BRFK) és a Magyar Bankszövetség. Sütő Ágnes, a Magyar Bankszövetség főtitkárhelyettese a rendőrség budapesti székházában tartott sajtótájékoztatón hangsúlyozta: egy nap alatt több millió hackertámadás […]

Az adathalászatot nagyipari módszerekkel űzők nem válogatnak, így célkeresztjükbe egyre inkább olyan mikro-, kis- és közepes vállalkozások is kerülnek, amelyek nagy többsége továbbra sincs tisztában azzal, hogy mennyire sérülékenyek az informatikai megoldásaik. A BellResearch legfrissebb kutatása szerint a cégek kétharmadának a biztonságos működésről az informatikai eszközök, valamint a vállalati- és […]

A D-vitamin koronavírus elleni hatásának eddigi legerősebb bizonyítékát szolgáltatja egy korábbi kutatásokat is alátámasztó, új izraeli tanulmány – írja a The Times of Israel. A dolgozat szoros összefüggést mutatott ki az Izraelben igen elterjedt D-vitamin-hiányos állapot, és a Covid-betegek halálozása vagy súlyos betegsége között, valamint azt állítja, hogy a megnövelt […]

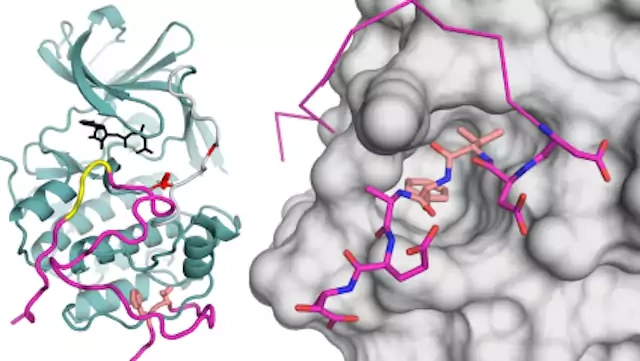

A Természettudományi Kutatóközpont (TTK) Biomolekuláris Kölcsönhatások Kutatócsoportja vezetésével, magyar, amerikai és olasz kutatócsoportokból álló nemzetközi konzorcium vizsgálta, hogy miként változtatja meg a gazdasejt osztódását szabályozó enzimek működését egy herpeszvírus-fehérje. A kutatók a projekt keretében többek között rámutattak a sejtes jelátviteli folyamatok gyenge pontjaira, és újabb lehetőségeket tártak fel a humán […]

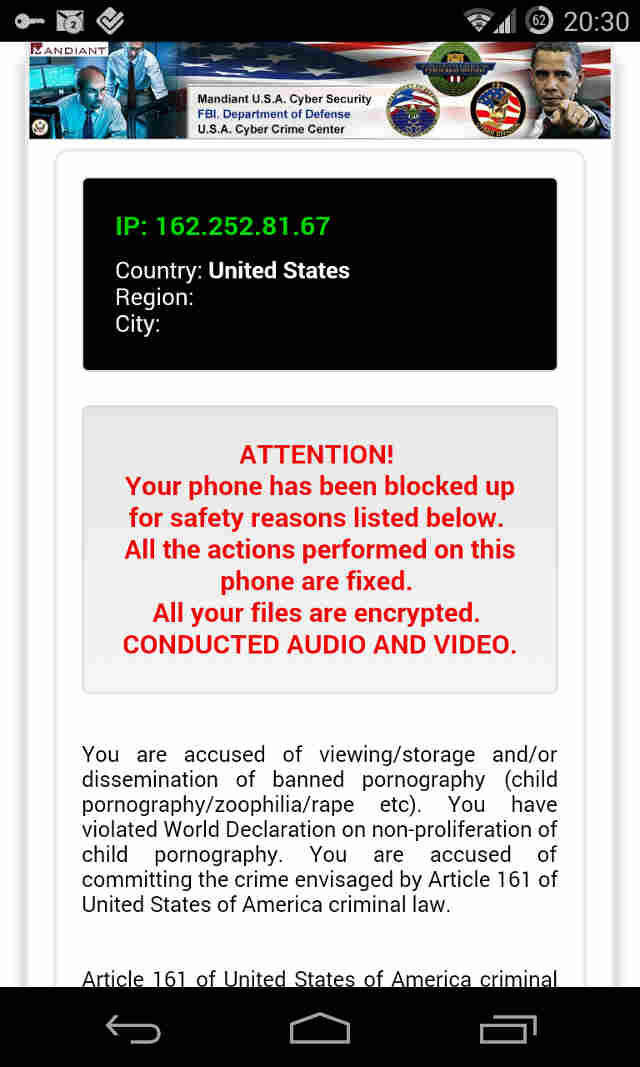

A számítógépes bűnözés szolgáltatásként sem ismeretlen a kiberbiztonsági szakértők előtt, az interneten zsarolóvírusok széles skálája elérhető, mivel a bűnözők pénzért kínálják termékeiket, szolgáltatásaikat vagy infrastruktúrájukat a feketepiacon — állítja egy friss kutatás. Ahogy a legális szoftverek esetében, a zsarolóvírusoknál is vannak rendszeres frissítések, technikai támogatás, valamint távoli vezérlő szerverekhez (c&c) […]

![Validate my RSS feed [Valid RSS]](https://www.minuszos.hu/wp-content/uploads/logos/valid-rss.png)