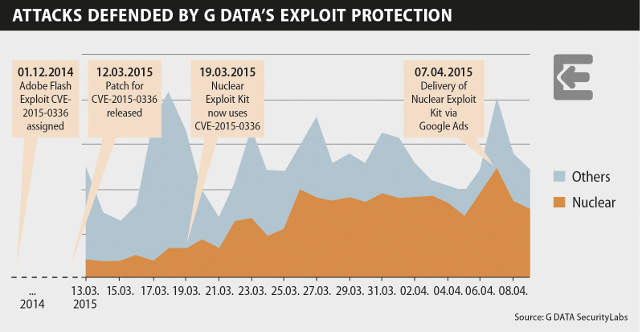

A Google hirdetési rendszerét, a Google AdSense szolgáltatást használták a Nuclear készítői arra, hogy több millió internetezőt fertőzzenek meg az Adobe Flash Player egy ismert sérülékenységén keresztül. A G Data saját monitorozási rendszerén keresztül észlelte, hogy hirtelen megnövekedett azon támadások száma, amelyek az Adobe Flash egy már ismert sérülékenységét próbálják meg kihasználni. A német vírusirtócég végül arra jött rá, hogy illetéktelenek a Google AdSense rendszerét használták fel egy új támadásra. A támadást a G Data azért volt képes észlelni, mert termékeibe nemrég olyan technológiát integrált, amely a külső alkalmazások sérülékenységei ellen is védelmezik a számítógépeket. Az Adobe Flash program CVE-2015-0336 számon nyilvántartott sérülékenysége tavaly december elején vált ismertté, a hivatalos javítócsomag pedig már a sérülékenységet kihasználó támadás előtt megjelent. A Nuclear exploit kit idén márciusban kezdte el kihasználni a CVE-2015-0336 sérülékenységet. Ezt követően a G Data tíz nappal ezelőtt, április 7-én észlelte, hogy a bűnözők a Google AdSense rendszerén keresztül terjesztik a kártevőket.

A Google hirdetési rendszerét, a Google AdSense szolgáltatást használták a Nuclear készítői arra, hogy több millió internetezőt fertőzzenek meg az Adobe Flash Player egy ismert sérülékenységén keresztül. A G Data saját monitorozási rendszerén keresztül észlelte, hogy hirtelen megnövekedett azon támadások száma, amelyek az Adobe Flash egy már ismert sérülékenységét próbálják meg kihasználni. A német vírusirtócég végül arra jött rá, hogy illetéktelenek a Google AdSense rendszerét használták fel egy új támadásra. A támadást a G Data azért volt képes észlelni, mert termékeibe nemrég olyan technológiát integrált, amely a külső alkalmazások sérülékenységei ellen is védelmezik a számítógépeket. Az Adobe Flash program CVE-2015-0336 számon nyilvántartott sérülékenysége tavaly december elején vált ismertté, a hivatalos javítócsomag pedig már a sérülékenységet kihasználó támadás előtt megjelent. A Nuclear exploit kit idén márciusban kezdte el kihasználni a CVE-2015-0336 sérülékenységet. Ezt követően a G Data tíz nappal ezelőtt, április 7-én észlelte, hogy a bűnözők a Google AdSense rendszerén keresztül terjesztik a kártevőket.

A fertőzés úgy következik be, hogy egy weboldal helyet biztosít a felületén arra, hogy a Google AdSense rendszerén keresztül érkező hirdetések megjelenjenek. A hirdetést a Google AdSense szervere határozza meg, egy Java szkript segítségével. Ez a szkript a megjelenítendő tartalmat egy hirdetési partner szerveréről tölti le, amely jelen esetben az engagelab.com oldal volt. Mindez eddig teljesen szokásos működést jelent, de ezúttal a kód tartalmazott egy iFrame hivatkozást egy másik, fertőző szerver internetcímére. Ennek köszönhetően az internetezők az általuk meglátogatott szokásos weboldalakon olyan hirdetésekkel találkoztak, amelyek kitették őket a sérülékenységet kihasználó fertőzésnek.

![Validate my RSS feed [Valid RSS]](https://www.minuszos.hu/wp-content/uploads/logos/valid-rss.png)